Исследователи финской WithSecure установили, что вредоносное программное обеспечение Kapeka связано с хакерской группой Sandworm, которая работает на российскую разведку. Кибератаки на несогласных с властью, а также целенаправленное вредительство логистических сетей Украины и европейских госструктур, как новый виток кибервойн.

Хакерская группа Sandworm при российском ГРУ ответственна за самые громкие кибердиверсии последних лет. Бэкдор помогает хакерам внедряться в устройства и вымогать выкуп, ослабляя инфоструктуру госсектора и нанося ущерб кибербезопасности европейских стран. В 2022 только одна такая атака Sandworm на энергосети нанесла Украине и Европе ущерб на 10 млрд. долларов.

Уязвимость Windows перед лицом нового бэкдора

Финская WithSecure занимается проблемами кибербезопасности. Компания подробно описала действия малоизвестного вредоносного программного обеспечения (ПО) под названием Kapeka.

Kapeka открывает доступ через бэкдор третьим лицам к файлам и данным пользователей операционной системы Windows. Бэкдор — это вредоносная программа для получения доступа к серверу, устройству или сети путём обхода аутентификации и технологий безопасности.

При осуществлении бэкдора, Windows становится уязвимым для кибератак. В Microsoft подтвердили обнаруженный вирус, в компании он известен под именем KnuckleTouch. Теперь необходимо создать антидот, чтобы закрыть лазейку.

WithSecure заявили, что Kapeka, возможно, является преемником вредоносного ПО BlackEnergy, который хакеры Sandworm использовали для внедрения своего кода в украинскую электроэнергетическую сеть в 2015. Скорее всего, именно Kapeka применили в преднамеренных атаках на транспортную и логистическую сети в Украине и Польше. Исследователи из WithSecure сообщили, что обнаружили следы Kapeka ещё в середине 2023 во время анализа атаки на эстонскую логистическую компанию. Два дополнительных сэмпла для бэкдора были добавлены в репозиторий VirusTotal из Украины в середине 2022 и 2023. Аналитики полагают, что добавившие — это сами жертвы вредоносного ПО.

Как работает бэкдор Kapeka

После внедрения бэкдор начинает сбор данных о зараженном устройстве и пользователе. Бэкдор может читать файлы с дисков объёмом менее 50 мегабайт и отправлять информацию хакерам. Kapeka способна обеспечить полезную нагрузку и выполнять командные нтерпретаторы, при этом улучшать собственную функциональность, заражая жертву исходной версией через бэкдор. Загрузка полной версии возможна, если выбранная жертва интересна хакерам.

В WithSecure полагают, что Sandworm разработал Kapeka для последующих целенаправленных кибератак на энергосистемы и логистику Украины.

Кто такие хакеры Sandworm?

Хакерская группа Sandworm действует при Главном разведывательном управлении России (ГРУ РФ). Название Sandworm (англ. песчаный червь) — это отсылка к гигантским червям, появляющимся в научно-фантастической гексалогии Фрэнка Герберта "Хроники Дюны". Песчаные существа в романе и экранизациях "Дюны" — это жители планеты Арракис, достигающие в длину 400 метров. Каждый червь состоит из нескольких сотен сегментов, обладает своей собственной примитивной нервной системой, что делает червя практически неуничтожаемым. Если убрать один сегмент, то его роль и функции возьмут другие.

Эдакий песчаный Левиафан в лице хакеров Sandworm является неуничтожаемым для мировой кибербезопасности. Ввиду близости к службе военной разведки РФ, Sandworm пользуется защитой ГРУ, а банки данных этой организации открывают хакерам двери ко многим европейским и американским информационным системам.

Кибератаки Sandworm на энергосети Украины

Sandworm ответственна за самые громкие кибердиверсии последних лет. Например, в 2015 и 2016 хакеры с помощью вредоносного программного обеспечения BlackEnergy успешно атаковали энергетическую систему Украины, оставив без электричества более 225 тыс. украинцев.

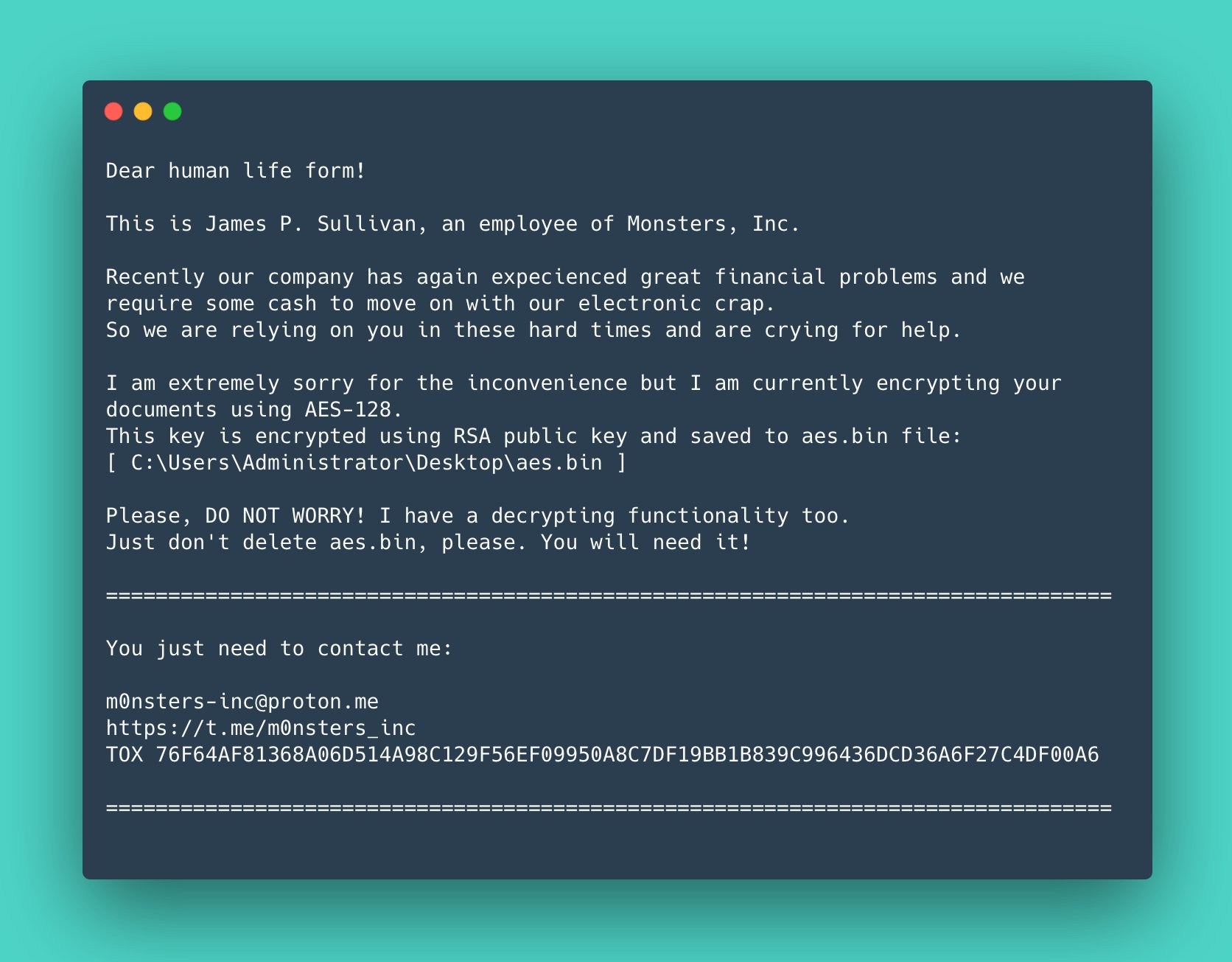

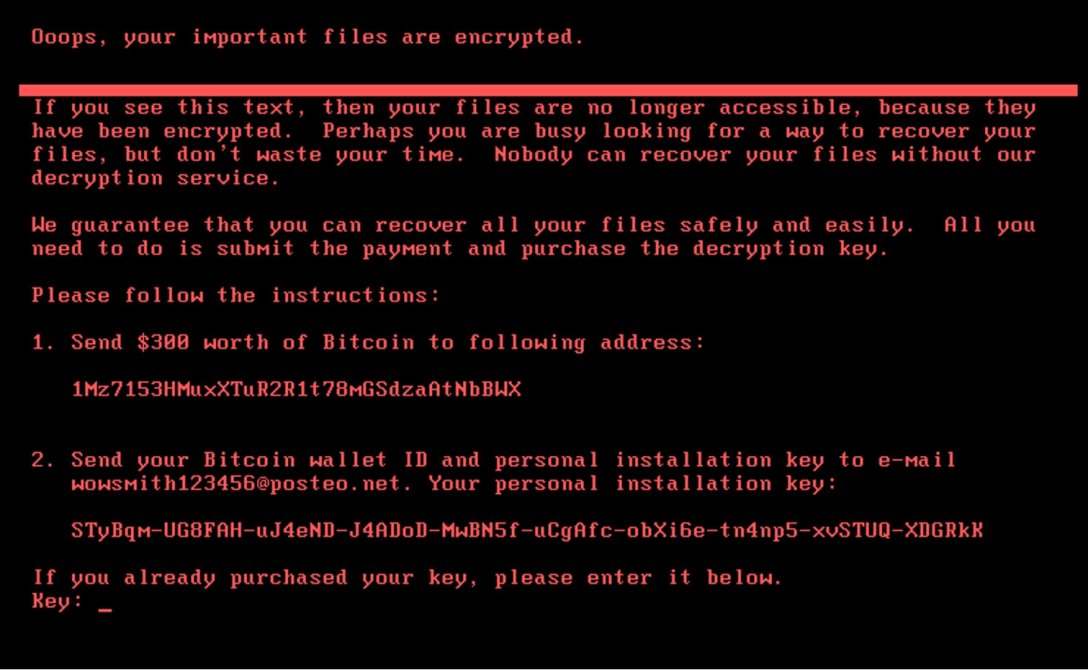

Вредоносное программное обеспечение (ПО) или malware — это приложение или код, препятствующий нормальному использованию конечных устройств. Когда устройство заражено вредоносным ПО, то пользователь может столкнуться с компрометацией данных или их блокировкой с требованием заплатить выкуп.

Аналитики словацкой компании ESET публиковали отчёт о ransomware (англ. программа-вымогатель) под названием RansomBoggs. Такой тип зловредного ПО блокирует доступ к компьютерной системе, а затем требует от жертвы выкуп для восстановления исходного состояния.

17 декабря 2016 хакеры в очередной раз нарушили работу украинской электросети. Примерно пятая часть Киева осталась без электричества на целый час. Хотя перебой был достаточно коротким, основная задача атаки заключалась в уничтожении физического электрооборудования. Такое предположение высказала компания в сфере промышленной кибербезопасности Dragos. Исследователи пришли к выводу, что вредоносное ПО Industroyer, предположительно, предназначалось для уничтожения физического электрооборудования, так как разработанный фреймворк учёл уязвимость защитных реле. Цель вредоносного ПО — маскировка любых проблем безопасности таким образом, чтобы при работе по восстановлению электроснабжения трансформаторы получили избыточный ток. Если бы это удалось, то уничтожение приборов привело к гораздо более длительному перерыву в электроснабжении, а работающих на линии инженеров могло убить током.

Sandworm cовершил самые громкие кибердиверсии на энергосектор Украины. Используя сценарий PowerShell (язык разработан Microsoft для автоматизирования административных задач), хакеры распространяли программу-вымогатель .NET с контроллер домена. Почти такой же был замечен в апреле 2021 во время атаки Industroyer2 на энергосектор страны.

Spearphishing и арест Серебрякова

Помимо периодических кибератак на энергосети Украины, Sandworm организовывал кибердиверсии на иностранные госструктуры. Например, весной 2017 Sandworm запустил spearphishing (фишинговая атака с использованием электронного письма) против партии французского президента Макрона. Цель — взлом и похищение данных.

Уже в июне 2017 вспышка шифровального вредоносного ПО NotPetya (англ. неПетя) потрясла общественность своим размахом. Первыми пострадали украинские компании, но затем NotPetya распространился по всему миру. Суммарный ущерб от атаки составил более 1 миллиарда долларов.

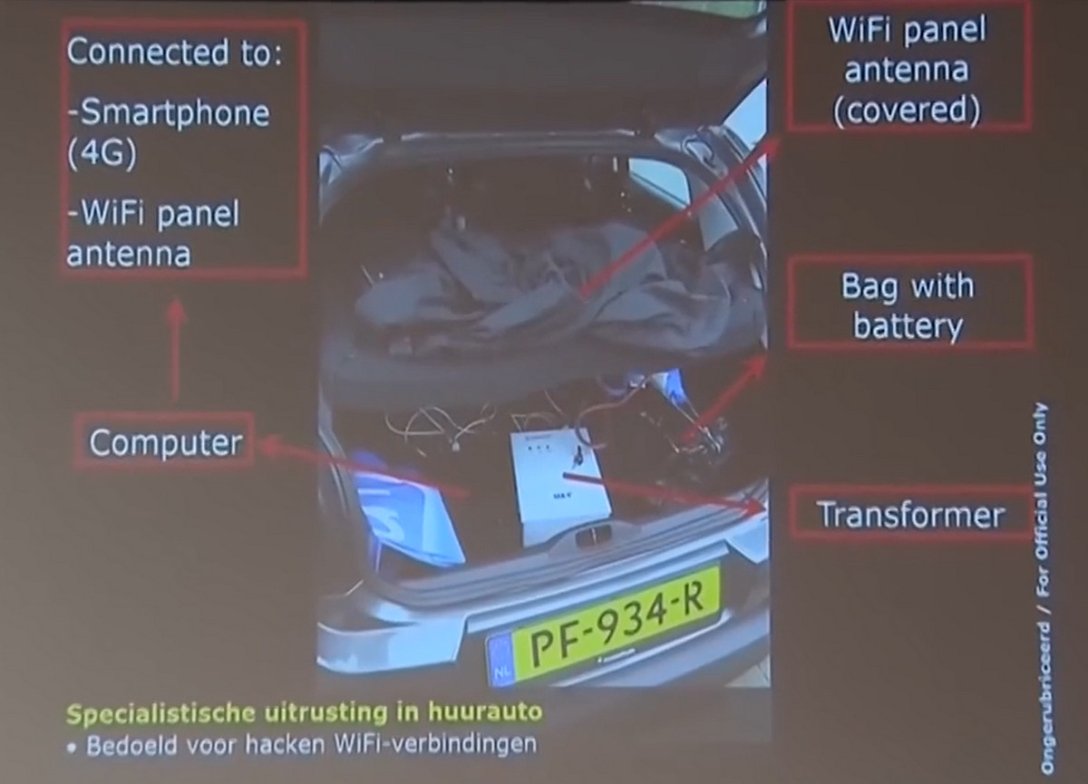

Зимние Игры в Корее в 2018 подверглись фишингу после того, как российских спортсменов отстранили из-за допингового скандала. Хакеры запустили Olympic Destroyer, отключив WiFi рядом со стадионом, а ПО пыталось стереть информацию с серверов.

В том же и следующем годах Sandworm подверг фишингу Грузию, взломав сеть парламента и проведя массовую дефейс-кампанию (замена главной веб-страницы на другую). Кибератаке подверглись 15 тыс. сайтов, размещенных в Грузии, в том числе сайты правительства и СМИ. Хакеры заменили содержимое страниц на портрет Михаила Саакашвили с подписью "Я вернусь".

В апреле 2018 года группа Sandworm организовала фишинг, внедрив его в "Организацию по запрещению химического оружия" (ОЗХО) в Гааге и "Лабораторию оборонной науки и технологий Соединенного Королевства" (DSTL), где шло расследование по делу о "Новичке". Перебежчик Сергей Скрипаль и его дочь были отравлены этим нервно-паралитическим веществом, а когда британские власти усмотрели в этом причастность российских спецслужб, Sandworm подверг их фишингу.

Благодаря усилиям западных правоохранителей, нидерландской полиции удалось арестовать руководителя хакерской группировки, Евгения Серебрякова, когда он с командой пытались взломать базу ОЗХО недалеко от представительства в Гааге.

Следователи изучили конфискованное оборудование и сохранённые сети WiFi на ноутбуках. Так удалось составить карту перемещений Серебрякова и доказать взлом сетей, которыми пользовались официальные лица в ходе Олимпийских игр 2016 в Бразилии. Тогда от Олимпиады отстранили более 100 российских спортсменов за употребление допинга.

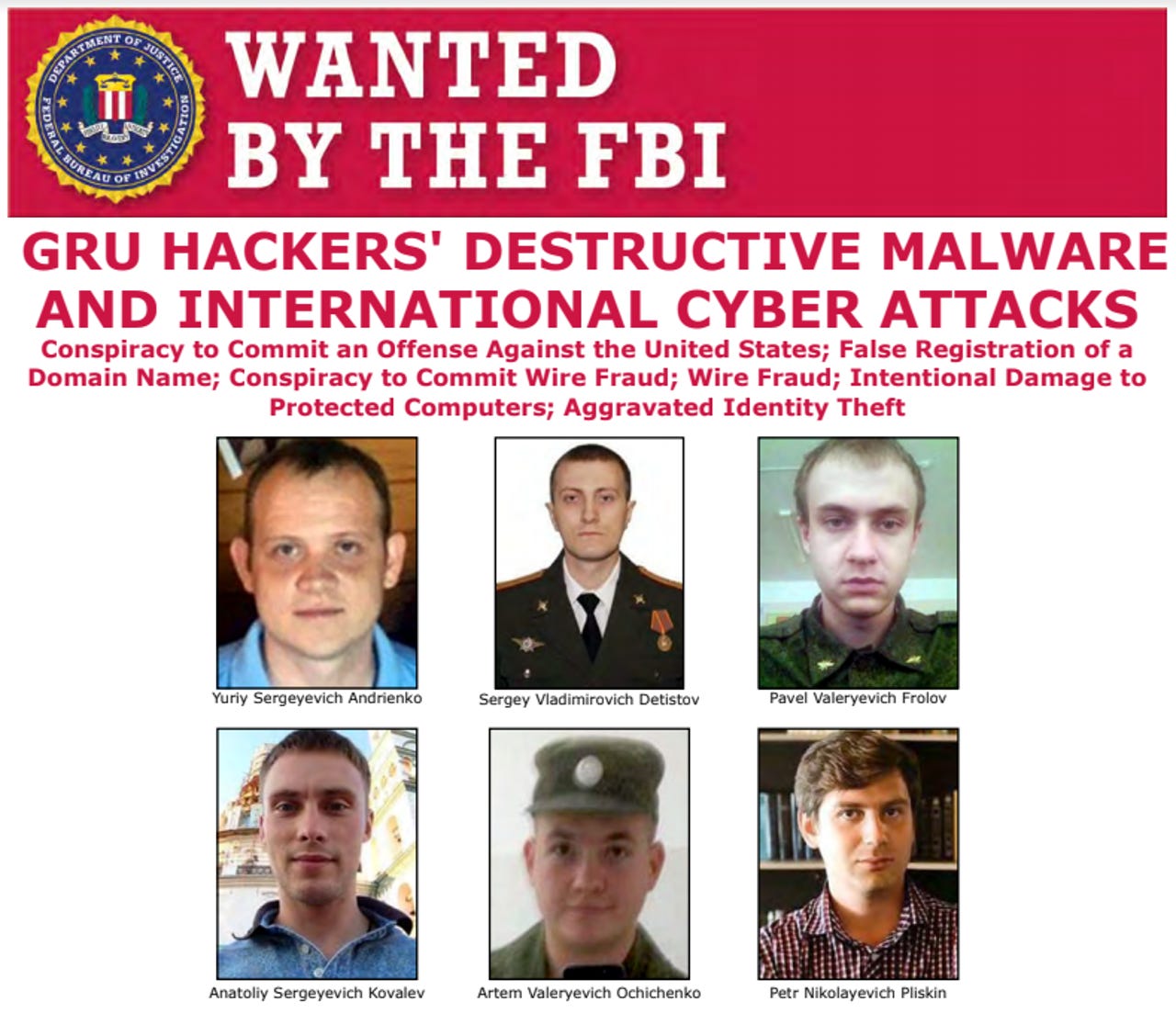

Обвинения США и международный розыск

Шести членам Sandworm были предъявлены официальные обвинения. По словам американских чиновников, все шесть граждан РФ осуществляли "разрушительные" кибератаки по приказу российского правительства. Данные действия были направлены на дестабилизацию других стран, вмешательство в их внутреннюю политику с последующим материальным ущербом.

Несмотря на то, что хакеры объявлены в мировой розыск, главу группировки полиция Нидерландов отпустила. Киберпреступники вернулись в Россию, хотя при предъявлении обвинений по уголовным статьям, их могли бы экстрадировать в США.